Exe実行ファイルを添付するタイプの標的型メール訓練 実施方法

Exe実行ファイルを添付するタイプの標的型メール訓練とは?

メールにExe実行形式のプログラムファイルが添付されていて、メールを読んだユーザーが、本文の誘い文句に釣られて、つい、その添付ファイルを開いてしまい、プログラムを実行してしまうとウィルスに感染してしまう。

そんなシナリオを再現し、

実際にプログラムを実行してしまう従業員が居るのかどうか?

実際に居た場合、誰がプログラムを実行してしまったのか?

このようなシナリオにおいて、組織としてどのように対処できるか?

といった訓練を実施するのが、『Exe実行ファイルを添付するタイプの標的型メール訓練』です。

実行ファイルを添付する手口は、標的型メールで最も多い手口です

標的型メールで使われる手口として最も多いのが、メールにマルウェアプログラム(実行ファイル)が含まれた圧縮ファイル(zipやlzhなど)を添付するという方法です。

圧縮ファイルに含まれるプログラムの拡張子は.exeであるものが多いですが、.exe以外にも、.com、.bat、.scr、.pifといった拡張子も使われます。拡張子は異なりますが、いずれも任意のプログラムを実行させることができるものです。

実行ファイルでは表示されるアイコンを偽装することもできるため、WordやPDFといったアイコンを表示するよう偽装し、見かけ上はテキストデータやWord文書などに見えるようにしたものもあります。

見た目にはプログラムではなく、普通の文書ファイルであるかのように思わせることにより、警戒心を解かせようというのが狙いです。

メール本文の巧妙さと合わせることにより、マルウェアであることが見破りにくくなるので、攻撃する側からすると、相手を騙しやすいものが作りやすい方式であり、また、高度にカスタマイズしたプログラムを実行させることで、ウィルスに感染させたコンピュータを思い通りに操ることができるというメリットがあります。

ちなみ、最近ではGmailのように、exeファイルやzipファイル自体を受け取ることが出来ない仕組みになっているケースもありますが、そのような場合でも、Dropboxなどのファイル共有サービスを利用し、メール本文中に記載したURLリンクを経由してexeファイルをダウンロードさせて実行させようとする手口もありますので、exeファイルはメール経由では受け取れないようになっているから。と油断するのは禁物です。

Exe実行ファイルを使う場合の訓練実施の仕組み

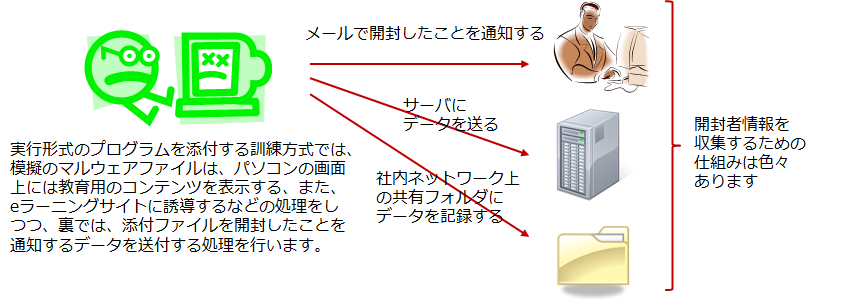

Exe実行ファイルを使う場合は、自身で作成したプログラムを用いることができるため、誰が開封したかを特定する仕組みも、任意の仕組みを使うことができます。これは大きな利点です。

Word文書ファイルを使う方式では訓練対象者ごとに個別のWord文書ファイルを作成する必要がありますが、Exe実行ファイルではそのようなことをしないで済むようにすることができます。訓練対象者ごとにファイルを作り、メールに添付して送る手間を考えると、この手間が省けるのは大きいと思います。

実際の方式としては、Word文書ファイルを使う方式で採用されている『Webビーコン方式』と同様、サーバにURLリクエストを送る仕組みもあれば、『標的型攻撃メール対応訓練実施キット』で採用している方式のように、メールを使って開封者情報を送る仕組みもあります。

同一のネットワーク内に閉じた形で訓練を実施するのであれば、共有フォルダ上に、誰がExe実行ファイルを開いてしまったか?の情報を出力するといった仕組みも考えられるかと思います。

このように、Exe実行ファイルを使う場合は、誰が添付ファイルを開いたか?を特定する仕組みとして、どのような方法を使うか?を考え、まずはその仕組みを実行ファイルに組み入れることになります。

また、Exe実行ファイルを使う場合は、それが実行された際に、画面上に何を表示するか?も考える必要があります。

添付ファイルを開いても何も表示されないと、何度も添付ファイルを開いたり、添付ファイルを開いた後、どうすればいいかわからなくなってしまう人が出てしまいますので、添付ファイルを開いた後にユーザが行うべきアクションがわかるよう、誘導してあげることが必要になります。

このための方法としては、以下のようなものがあります。

- メッセージダイアログを表示する

- 専用の画面を表示し、文章や図、動画などを織り交ぜた教育用コンテンツを表示する

- eラーニングサイトに自動的にアクセスする

実行ファイルを作成するためのツールとしては、Exe実行ファイルを出力でき、且つ、誰が添付ファイルを開いたか?の情報を出力する仕組みが実装できるものであれば、どのようなツールを用いても構いません。プログラムを作成できる方であれば、この点については解説するまでのことはないでしょう。

ちなみに、添付ファイルが実行されたら、eラーニングサイトに誘導するような仕組みとするのであれば、VBScriptを使ってプログラムを作成し、それをフリーソフト(MakeExe)を使ってexe実行ファイルにするという方法もあります。この方法ではプログラム開発用のソフトをインストールしないで済むので、比較的手軽にexe実行ファイルを作ることができます。

キットを使ってExe実行ファイルを作成するには

プログラミングについて多少なりともかじったことのある方なら、上記の説明はたいして難しい話ではないかもしれませんが、プログラミングなんてやったこともない。という方にとっては、自分でExe実行ファイルを作るなんて到底無理。と思われていらっしゃるかもしれません。

しかし、キットを使うのであれば、そんな心配は要りません。

『標的型攻撃メール対応訓練実施キット』では、誰が添付ファイルを開いたか?の情報を出力する仕組みと、教育用コンテンツを表示する仕組みを実装した、Exe実行ファイルのプログラムテンプレートが用意されており、Microsoftから提供されている無償の開発ツール「Visual Studio Express for Desktop」を使用して、簡単にExe実行ファイルを作成することができます。

プログラム自体は既に出来上がっていて、表示される文言(訓練実施担当者の連絡先など)などを変えればいいだけとなっているので、変更箇所が少なければ、5分もあれば、訓練メールに添付できる実行ファイルが作れるようになっています。

このリンクをクリックすると、5分で模擬のマルウェアを作成するデモ動画をご覧頂けます。

キットを使って、誰が添付ファイルを実行したか?を把握する仕組み

キットに付属しているExe実行ファイルのプログラムテンプレートでは、誰がEXE実行ファイルを開いてしまったか?を把握するための仕組みとして、Exe実行ファイルが実行されたコンピュータの情報を取得し、メールで指定の宛先に送付する仕組みを採用しています。

この方式により、Exe実行ファイルを訓練メールに添付する形式であれば、Webサーバがなくても標的型メール訓練を実施することができるようになっているのが、キットの特長のひとつです。

誰がEXE実行ファイルを開いてしまったか?の情報がメールで送られてくるというと、メールを1件ずつ見て、手作業で集計をしないといけないのでは?と思われるかもしれませんが、キットでは、送られてきたメールを一括で処理して集計してくれる便利なExcelツール(開封者情報集計ツール)が付属しています。

開封者情報集計ツールを使えば、メールを1件ずつ手作業で処理するなどということは必要なく、Microsoft Outlookを使っているならマウス操作だけ、Microsoft Outlookを使っていない場合でも、簡単なコピペ作業とマウス操作だけで、誰がURLリンクをクリックしたか?を集計することができます。

『標的型メール訓練サービス』を利用した場合、誰がURLリンクをクリックしたか?を知ることができるのは訓練実施完了後だったりしますが、キットを使った場合なら、訓練を実施しているその場で、リアルタイムに知ることができます。

これなら、訓練実施完了と同時に開封率まで計算できてしまいますので、訓練実施の当日中、もしくは翌日には、訓練の実施結果を社内に公表すると言ったことも十分可能です。

Exe実行ファイルのアイコンを偽装する

Exe実行ファイルを作成する場合、素の状態では画面に表示されるアイコンは普通のユーザーには見慣れないものとなってしまうので、そのままメールに添付したのではすぐに怪しいファイルと気づかれてしまいます。このため、実行ファイルのアイコンをWordのアイコンにするなどの「偽装」を行います。

「Visual Studio Express for Desktop」をはじめとする、Microsoftが提供する開発ツール「Visual Studio」では、アイコンを自由に変更してexe実行ファイルを作成することができますが、既に出来上がっているexeファイルのアイコンを変える方法として、フリーソフトの「IconChanger」など、アイコンを変更するソフトを使う方法もあります。

なお、アイコンの使用に際しては、アイコンの著作権に違反する使い方とならないよう注意してください。

Exe実行ファイルを難読化しておく

Exe実行ファイルは逆コンパイルをすることにより、元のプログラムを復元することができます。プログラム開発の知識が必要なため、誰にでもできるというわけではありませんが、プログラムの内容によっては、第三者に中身を見られてしまうと困るという場合もあるでしょう。このため、実行ファイルを作成する際は、プログラムの難読化ツールを用いて、容易には判別ができないようにしておくことをお勧めします。

「コード難読化」などのキーワードでGoogle検索をすれば、ツールを探すことができますが、代表的なツールである「Dotfuscator」は、使える機能が限られるという制限はあるものの、無償で使えるバージョンがあります。

忘れた頃に添付ファイルが実行される可能性も考慮しておきましょう

訓練メールに添付したExe実行ファイルは、訓練対象者が消さない限りはパソコン上に残ることになるため、訓練実施後、忘れた頃になって添付ファイルが開かれるということもあります。

理由としては、ユーザーがメールを受信してから、大分時間が経過してから気づいて開くといったケースや、もう一度、訓練メールに添付されたExe実行ファイルを開いてみたいといった好奇心から開くケースなどがありますが、添付ファイルが開かれることによって、誰が添付ファイルを開いたか?の情報を出力する処理が行われることになるため、訓練実施期間終了後に、添付ファイルが開かれたことを通知するメールが送られてきたりするのは都合が悪い。ということであれば、所定の期日以降は処理が実行されないようにしておくなどの対処をしておくようにします。

キットに付属のプログラムでは、こうした点にも配慮し、指定日以降は、誰がプログラムを実行してしまったか?の情報は出力しないようにすることもできるようになっています。

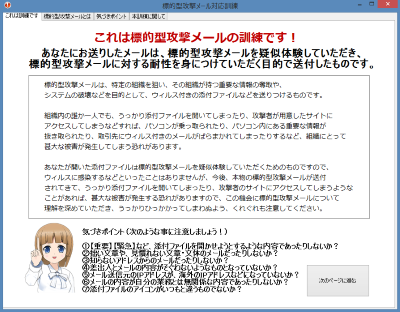

キットにはExe実行ファイルが開かれたら表示される教育用のコンテンツも付属

キットに付属している、Exe実行ファイルのプログラムでは、誰が添付ファイルを開いたか?の情報を出力するだけでなく、添付ファイルを開いてしまった方には、標的型メールについて学んでもらうためのコンテンツが掲載されたダイアログも表示するようになっています。

訓練を実施するのであれば、うっかり標的型メールに引っかかってしまった方には、その場できっちり、標的型メールの危険性と対処方法について学んでもらいたいもの。しかし、そのための学習用コンテンツをゼロから作っていたのでは非常に面倒です。

Exe実行ファイルを実行してしまったら、こうした学習用のコンテンツが表示されるようになっているのも、キットの特徴の一つ。キットがあれば、コストも手間もかけずに、Exe実行ファイル添付形式の標的型メール訓練を実施することが可能です。

なお、表示されるコンテンツについては、「Visual Studio」を使って自由にカスタマイズすることができます。自社のロゴを入れたり、独自のコンテンツを設定するなど、カスタマイズに制限はありません。

逆に、コンテンツを表示しないようにして、Exe実行ファイルを実行してしまったら、eラーニングのWebサイトなどに誘導するといったこともできますし、Exe実行プログラムのコード自体もカスタマイズができますので、より本物に近いExe実行プログラムとすることも可能です。

出来合いの物だからといって、毎回、同じ物を使うことしかできない。というのでは、訓練自体がマンネリ化してしまい、実施する意味が無くなってしまいます。自由にカスタマイズができることで、「これ、前にも見たよ」などと言われない訓練が実施できるのも、キットの特長の一つです。

無料モニターに参加して、実際にexe実行ファイル型の訓練を試してみて下さい

無料モニターにご参加頂ければ、Exe実行ファイル添付形式の標的型メール訓練が実施できることを、あなたのお手元にあるWindowsパソコンを使って実際に確かめることができます。

別途「Visual Studio」をMicrosoftのサイトからダウンロードして使えるようにしておいて頂く必要はありますが、費用がかかるものではありませんので、キットを活用してのExe実行ファイル添付形式の標的型メール訓練を、是非お試し頂ければと思います。

[adrotate banner=”12″]

標的型メール訓練をPDCFAサイクルとして実施するためのイロハをまとめています。訓練実施が初めてという方は是非ご一読下さい。

標的型メール訓練をPDCFAサイクルとして実施するためのイロハをまとめています。訓練実施が初めてという方は是非ご一読下さい。