御社のセキュリティ教育、本質を理解させられているでしょうか?

同じ事を聞いても人によって理解は異なる

「メールに添付された怪しい拡張子のファイル(exe等)は開いてはいけない」というのは、セキュリティ教育においては必ず登場する注意事項なので、誰もが知っていることと思いますが、この内容をどのように理解しているか?について考えたことはあるでしょうか?

言葉というのは難しいもので、同じ事を言っていても、それを聞く側の文化的背景や歴史、経験などによって、理解は異なったものになります。例えば、

「かしわ買ってきて!」

と言われた時、5月の節句の今時分、東京の人なら「柏餅」のことを想起するかもしれませんが、関西の人なら「鶏肉」を想起するはずです。「柏餅」と「鶏肉」では全く違いますよね。このような例に限らず、同じようなことは日常茶飯事的に発生しています。仕事上のトラブルは、この「言葉」に対する共通認識ができていないことに起因していることが往々にしてあるものです。

セキュリティ教育も同様で、表面的な言葉だけを捉えて理解しているかどうかを見ていると、本質的な部分が抜け落ちてしまいます。

同じ説明でも、理解した内容によって行動が異なる例

「拡張子がexeのファイルは開いてはいけません」

と説明した際、「拡張子がexeだったら開かない」と理解するのと、「exe実行ファイルだったら開かない」と理解するのでは、理解している内容が全く異なります。前者は「拡張子がexeだったら」なので、exeじゃない拡張子だったら開いてしまう可能性があります。後者も、「exe実行ファイルだったら」なので、exeじゃない拡張子だったとしても、exe実行ファイルであると認識できなければ、やはり開いてしまう可能性があります。

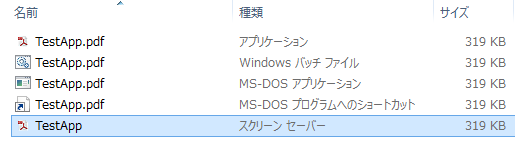

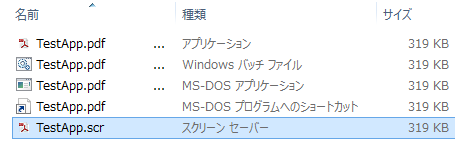

例えば、以下はexeファイルを偽装した例ですが、Windowsのデフォルトの設定では拡張子が表示されない設定になっているので、「拡張子がexeだったら開かない」という言葉だけの理解では、exeの拡張子が表示されていないので、開いてしまうかもしれません。拡張子を表示する設定となっていても、pifファイルやlnkファイルの場合は拡張子は画面上には表示されないので、ファイル名を見ただけではやはり気づかないかもしれません。

<拡張子が表示されない設定となっている場合>

<拡張子が表示される設定となっている場合>

標的型攻撃で使われるメールの内容は巧妙に細工されています。メールの内容だけでは怪しいとは気づかないものもありますし、また、怪しいとわかっていても、開かないわけにいかないものもあります。このような時、開いてはいけないファイルについての理解が表面的なものでしかなかったら、「拡張子がtxtになっているから大丈夫」となどと、逆に安心して開いてしまうかもしれません。攻撃者にとってはこのようなケースはまさに思うつぼです。

本質を理解しているかどうかを確かめるには?

では、本質を理解してもらえているかどうかを確かめるにはどうするか?それは、内容を工夫して理解度測定を実施するか、模擬訓練によって実際に確かめてみるということです。前者は机上で、後者は実体験で、という違いはありますが、どちらも、本質を理解できていないと正解が得られない問いかけをするということでは同じです。

本質を理解させられていないセキュリティ教育は、全くやらないよりはましですが、やった気になって安心してしまい、本質的な問題を「見えないリスク」として内包してしまう事に繋がるので、これはこれで危険です。

「理解してもらうべき本質は何か?」がまず初めにあり、そこから、どのようなセキュリティ教育を行うべきか?を考え、実践していく。これがあるべき姿でしょう。「ウチはeラーニングによるセキュリティ教育を毎年実施しているから大丈夫」って、それ本当に大丈夫ですか?

→次の記事へ( 「知らない」ということを知らないことが、リスクだということを知ってもらう )

標的型メール訓練をPDCFAサイクルとして実施するためのイロハをまとめています。訓練実施が初めてという方は是非ご一読下さい。

標的型メール訓練をPDCFAサイクルとして実施するためのイロハをまとめています。訓練実施が初めてという方は是非ご一読下さい。